title: 如何在FastAPI中实现权限隔离并让用户乖乖听话?

date: 2025/06/18 17:24:12

updated: 2025/06/18 17:24:12

author: cmdragon

excerpt:

权限隔离通过用户身份验证和角色判定限制系统资源访问。FastAPI实现步骤包括用户认证、角色识别和访问控制。认证机制采用OAuth2密码授权流程结合JWT令牌,通过创建角色校验依赖项实现授权系统。进阶权限控制模式包括数据级权限隔离,确保用户只能访问自己的数据。测试与验证使用TestClient进行权限测试,常见报错如401 Unauthorized、403 Forbidden和422 Validation Error均有相应解决方案。

categories:

- 后端开发

- FastAPI

tags:

- FastAPI

- 权限隔离

- 用户认证

- 角色识别

- 访问控制

- JWT令牌

- 数据级权限

扫描二维码

关注或者微信搜一搜:编程智域 前端至全栈交流与成长

发现1000+提升效率与开发的AI工具和实用程序:https://tools.cmdragon.cn/

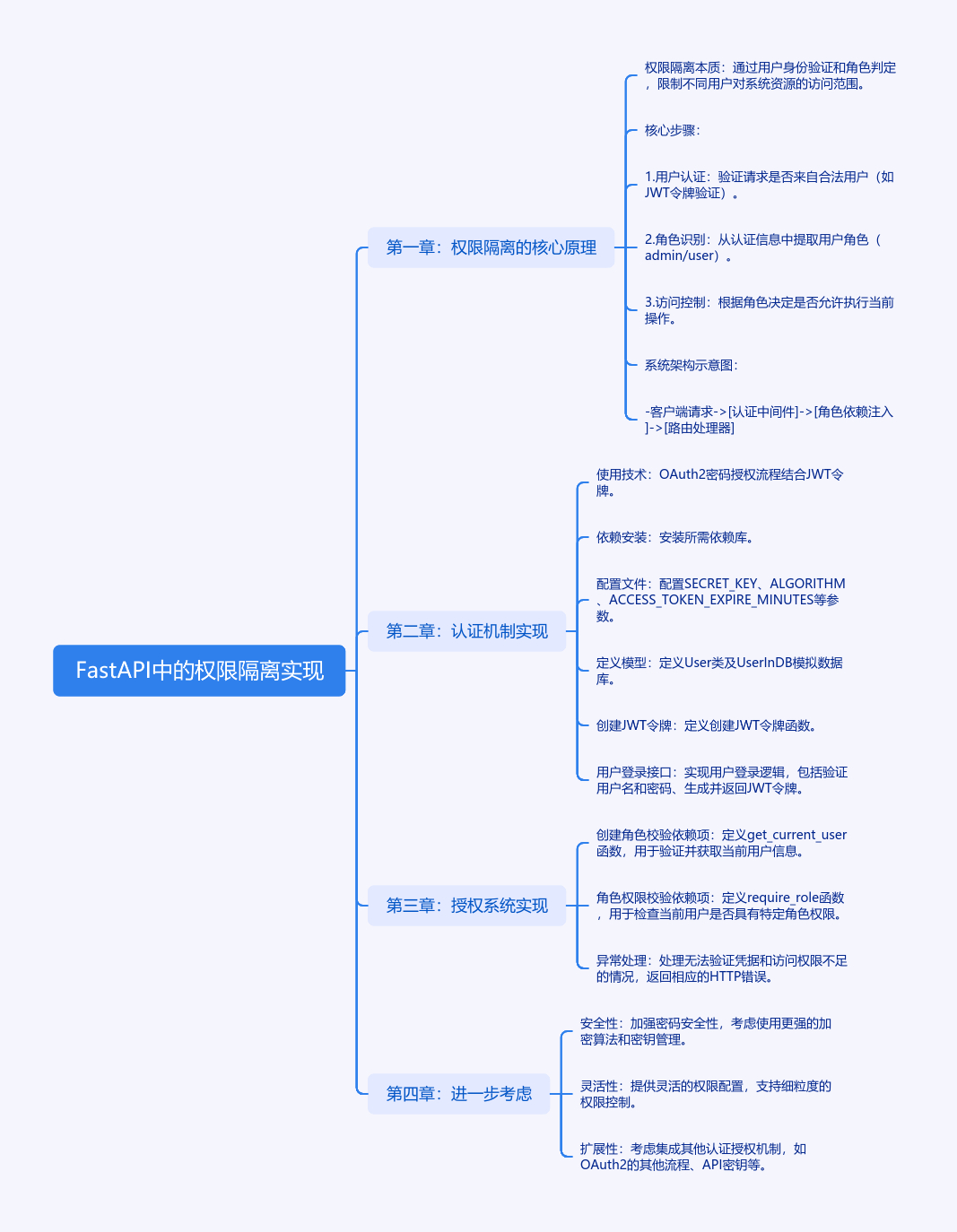

第一章:权限隔离的核心原理

权限隔离的本质是通过用户身份验证和角色判定,限制不同用户对系统资源的访问范围。在FastAPI中,主要通过以下三个步骤实现:

- 用户认证:验证请求是否来自合法用户(如JWT令牌验证)

- 角色识别:从认证信息中提取用户角色(admin/user)

- 访问控制:根据角色决定是否允许执行当前操作

系统架构示意图:

客户端请求 -> [认证中间件] -> [角色依赖注入] -> [路由处理器] 第二章:认证机制实现

使用OAuth2密码授权流程结合JWT令牌:

# 安装依赖 # pip install fastapi==0.68.0 uvicorn==0.15.0 python-jose[cryptography]==3.3.0 passlib[bcrypt]==1.7.4 from fastapi import Depends, FastAPI, HTTPException from pydantic import BaseModel from datetime import datetime, timedelta from jose import JWTError, jwt from passlib.context import CryptContext # 配置参数 SECRET_KEY = "your-secret-key-here" ALGORITHM = "HS256" ACCESS_TOKEN_EXPIRE_MINUTES = 30 class User(BaseModel): username: str role: str # 新增角色字段 class UserInDB(User): hashed_password: str # 模拟数据库 fake_users_db = { "admin": { "username": "admin", "hashed_password": CryptContext(schemes=["bcrypt"]).hash("secret"), "role": "admin" }, "user1": { "username": "user1", "hashed_password": CryptContext(schemes=["bcrypt"]).hash("password"), "role": "user" } } # 创建JWT令牌 def create_access_token(data: dict): to_encode = data.copy() expire = datetime.utcnow() + timedelta(minutes=ACCESS_TOKEN_EXPIRE_MINUTES) to_encode.update({"exp": expire}) return jwt.encode(to_encode, SECRET_KEY, algorithm=ALGORITHM) # 用户登录接口 @app.post("/login") async def login(form_data: OAuth2PasswordRequestForm = Depends()): user_dict = fake_users_db.get(form_data.username) if not user_dict or not pwd_context.verify(form_data.password, user_dict["hashed_password"]): raise HTTPException(status_code=400, detail="用户名或密码错误") access_token = create_access_token( data={"sub": user_dict["username"], "role": user_dict["role"]} ) return {"access_token": access_token, "token_type": "bearer"} 第三章:授权系统实现

创建角色校验依赖项:

from fastapi import Depends, HTTPException, status from fastapi.security import OAuth2PasswordBearer oauth2_scheme = OAuth2PasswordBearer(tokenUrl="login") async def get_current_user(token: str = Depends(oauth2_scheme)): credentials_exception = HTTPException( status_code=status.HTTP_401_UNAUTHORIZED, detail="无法验证凭据", headers={"WWW-Authenticate": "Bearer"}, ) try: payload = jwt.decode(token, SECRET_KEY, algorithms=[ALGORITHM]) username: str = payload.get("sub") role: str = payload.get("role") if username is None or role is None: raise credentials_exception except JWTError: raise credentials_exception return {"username": username, "role": role} # 角色权限校验依赖项 def require_role(required_role: str): def role_checker(current_user: dict = Depends(get_current_user)): if current_user["role"] not in required_role.split(','): raise HTTPException( status_code=status.HTTP_403_FORBIDDEN, detail="权限不足" ) return current_user return role_checker # 管理员专属接口 @app.get("/admin/dashboard", dependencies=[Depends(require_role("admin"))]) async def admin_dashboard(): return {"message": "欢迎进入管理面板"} # 用户通用接口 @app.get("/user/profile") async def user_profile(current_user: dict = Depends(require_role("user,admin"))): return {"username": current_user["username"]} 第四章:进阶权限控制模式

实现数据级权限隔离(例如用户只能访问自己的订单):

def data_permission_check(resource_owner: str): def checker(current_user: dict = Depends(get_current_user)): if current_user["role"] != "admin" and current_user["username"] != resource_owner: raise HTTPException( status_code=status.HTTP_403_FORBIDDEN, detail="无权访问该资源" ) return current_user return checker @app.get("/orders/{user_id}") async def get_orders( user_id: str, current_user: dict = Depends(data_permission_check(user_id)) ): # 获取订单数据的逻辑 return {"orders": [...]} 第五章:测试与验证

使用TestClient进行权限测试:

from fastapi.testclient import TestClient client = TestClient(app) def test_admin_access(): # 获取管理员token token = client.post("/login", data={"username": "admin", "password": "secret"}).json()["access_token"] response = client.get( "/admin/dashboard", headers={"Authorization": f"Bearer {token}"} ) assert response.status_code == 200 def test_user_access_admin_area(): token = client.post("/login", data={"username": "user1", "password": "password"}).json()["access_token"] response = client.get( "/admin/dashboard", headers={"Authorization": f"Bearer {token}"} ) assert response.status_code == 403 常见报错及解决方案

错误1:401 Unauthorized

现象:{"detail":"Not authenticated"}

原因:请求头未携带有效的Authorization字段

解决:检查token格式是否正确:Bearer <token>

错误2:403 Forbidden

现象:{"detail":"权限不足"}

原因:用户角色不符合接口要求

解决:检查用户角色分配,确认接口的权限要求

错误3:422 Validation Error

现象:请求参数验证失败

原因:请求体格式不符合Pydantic模型定义

解决:使用Swagger文档验证请求格式,或添加中间件捕获详细错误:

@app.middleware("http") async def validation_errors(request: Request, call_next): try: return await call_next(request) except RequestValidationError as exc: detail = {"errors": exc.errors()} return JSONResponse(status_code=422, content=detail) 课后Quiz

问题1:当调用/admin/dashboard接口时,如何验证用户是否具有管理员权限?

答案:通过require_role("admin")依赖项检查JWT中的role字段是否为admin

问题2:如何实现用户只能访问自己创建的数据?

答案:在数据查询时添加user_id=current_user.id过滤条件,或通过数据权限依赖项验证

问题3:遇到422错误时,最有效的调试方法是什么?

答案:查看返回的错误详情,检查请求体结构与接口定义的Pydantic模型是否一致

余下文章内容请点击跳转至 个人博客页面 或者 扫码关注或者微信搜一搜:编程智域 前端至全栈交流与成长,阅读完整的文章:如何在FastAPI中实现权限隔离并让用户乖乖听话? | cmdragon's Blog

往期文章归档:

- 如何在FastAPI中玩转权限控制与测试,让代码安全又优雅? | cmdragon's Blog

- 如何在FastAPI中打造一个既安全又灵活的权限管理系统? | cmdragon's Blog

- FastAPI访问令牌的权限声明与作用域管理:你的API安全真的无懈可击吗? | cmdragon's Blog

- 如何在FastAPI中构建一个既安全又灵活的多层级权限系统? | cmdragon's Blog

- FastAPI如何用角色权限让Web应用安全又灵活? | cmdragon's Blog

- FastAPI权限验证依赖项究竟藏着什么秘密? | cmdragon's Blog

- 如何用FastAPI和Tortoise-ORM打造一个既高效又灵活的角色管理系统? | cmdragon's Blog

- JWT令牌如何在FastAPI中实现安全又高效的生成与验证? | cmdragon's Blog

- 你的密码存储方式是否在向黑客招手? | cmdragon's Blog

- 如何在FastAPI中轻松实现OAuth2认证并保护你的API? | cmdragon's Blog

- FastAPI安全机制:从OAuth2到JWT的魔法通关秘籍 | cmdragon's Blog

- FastAPI认证系统:从零到令牌大师的奇幻之旅 | cmdragon's Blog

- FastAPI安全异常处理:从401到422的奇妙冒险 | cmdragon's Blog

- FastAPI权限迷宫:RBAC与多层级依赖的魔法通关秘籍 | cmdragon's Blog

- JWT令牌:从身份证到代码防伪的奇妙之旅 | cmdragon's Blog

- FastAPI安全认证:从密码到令牌的魔法之旅 | cmdragon's Blog

- 密码哈希:Bcrypt的魔法与盐值的秘密 | cmdragon's Blog

- 用户认证的魔法配方:从模型设计到密码安全的奇幻之旅 | cmdragon's Blog

- FastAPI安全门神:OAuth2PasswordBearer的奇妙冒险 | cmdragon's Blog

- OAuth2密码模式:信任的甜蜜陷阱与安全指南 | cmdragon's Blog

- API安全大揭秘:认证与授权的双面舞会 | cmdragon's Blog

- 异步日志监控:FastAPI与MongoDB的高效整合之道 | cmdragon's Blog

- FastAPI与MongoDB分片集群:异步数据路由与聚合优化 | cmdragon's Blog

- FastAPI与MongoDB Change Stream的实时数据交响曲 | cmdragon's Blog

- 地理空间索引:解锁日志分析中的位置智慧 | cmdragon's Blog

- 异步之舞:FastAPI与MongoDB的极致性能优化之旅 | cmdragon's Blog

- 异步日志分析:MongoDB与FastAPI的高效存储揭秘 | cmdragon's Blog

- MongoDB索引优化的艺术:从基础原理到性能调优实战 | cmdragon's Blog

- 解锁FastAPI与MongoDB聚合管道的性能奥秘 | cmdragon's Blog

- 异步之舞:Motor驱动与MongoDB的CRUD交响曲 | cmdragon's Blog

- 异步之舞:FastAPI与MongoDB的深度协奏 | cmdragon's Blog

- 数据库迁移的艺术:FastAPI生产环境中的灰度发布与回滚策略 | cmdragon's Blog

- 数据库迁移的艺术:团队协作中的冲突预防与解决之道 | cmdragon's Blog

- 驾驭FastAPI多数据库:从读写分离到跨库事务的艺术 | cmdragon's Blog

- 数据库事务隔离与Alembic数据恢复的实战艺术 | cmdragon's Blog

- FastAPI与Alembic:数据库迁移的隐秘艺术 | cmdragon's Blog

- 飞行中的引擎更换:生产环境数据库迁移的艺术与科学 | cmdragon's Blog

- XML Sitemap

![洛谷 P11345 [KTSC 2023 R2] 基地简化 题解](http://www.itfaba.com/wp-content/themes/kemi/timthumb.php?src=http://www.itfaba.com/wp-content/themes/kemi/img/random/3.jpg&w=218&h=124&zc=1)